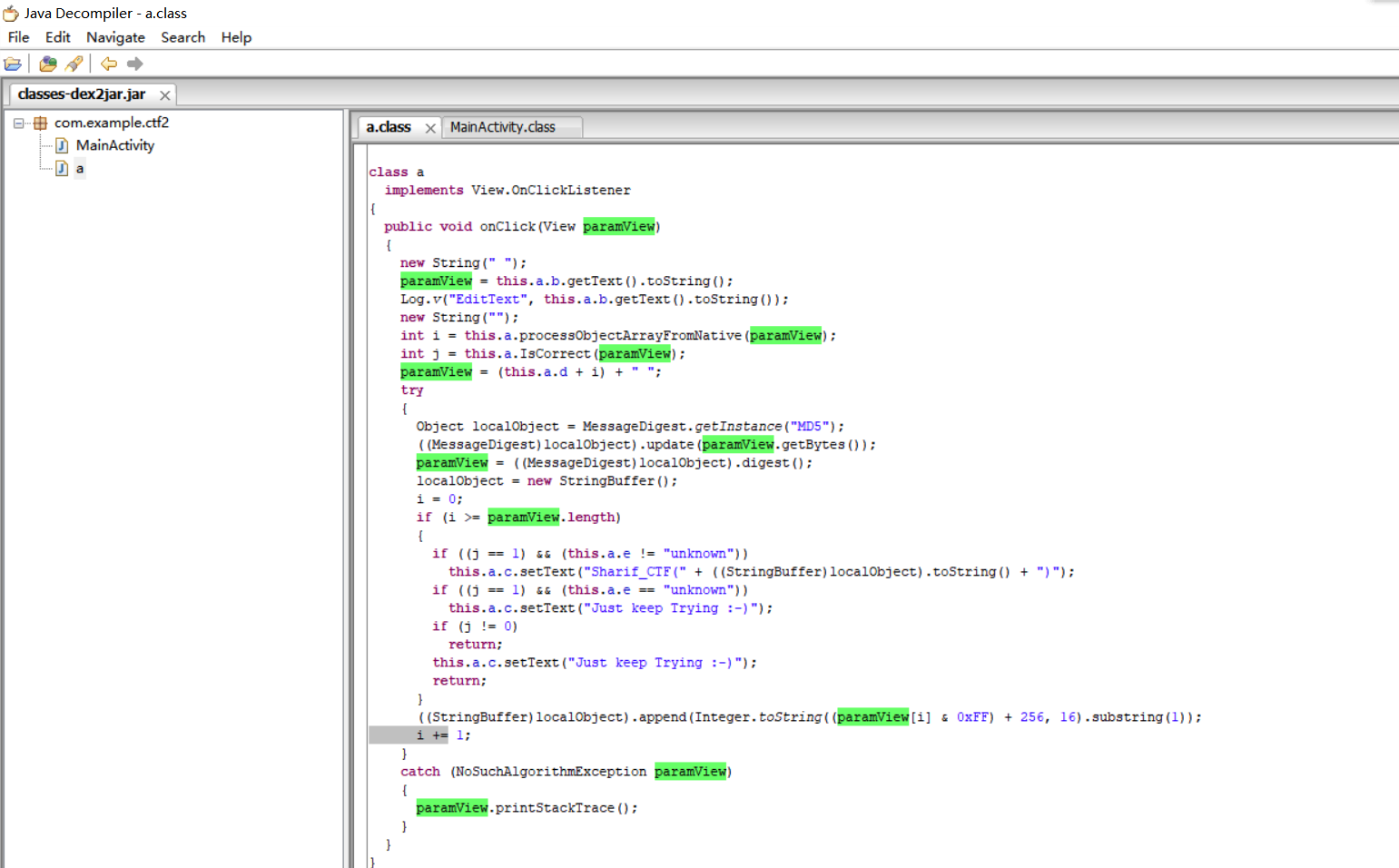

反编译apk

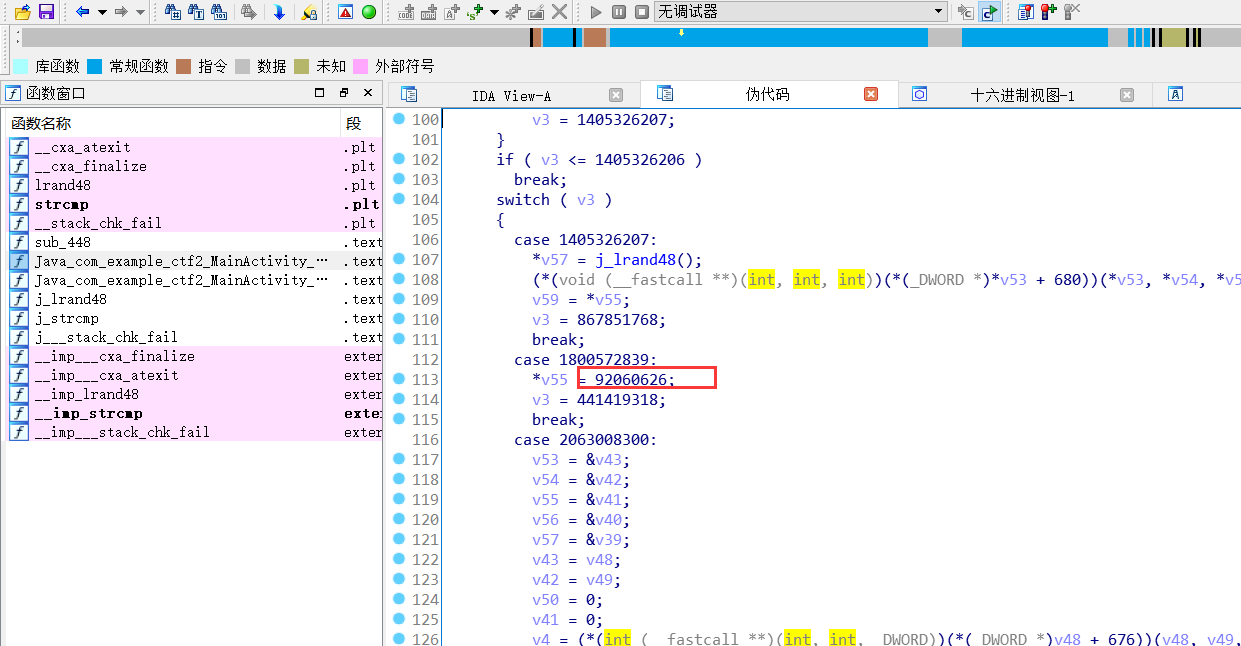

可以看到代码调用了libadnjni.so

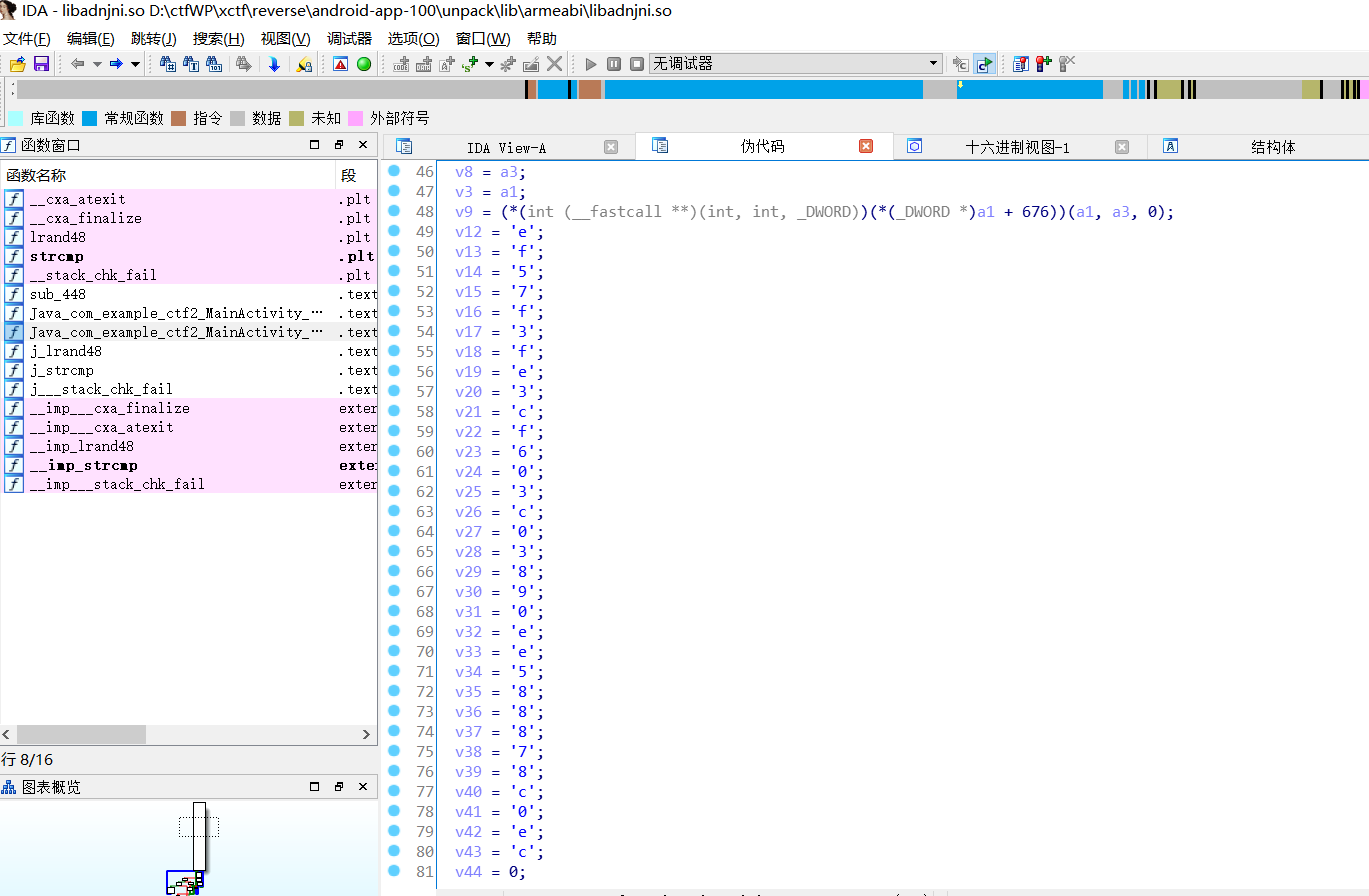

ida打开,可以看到32位hash

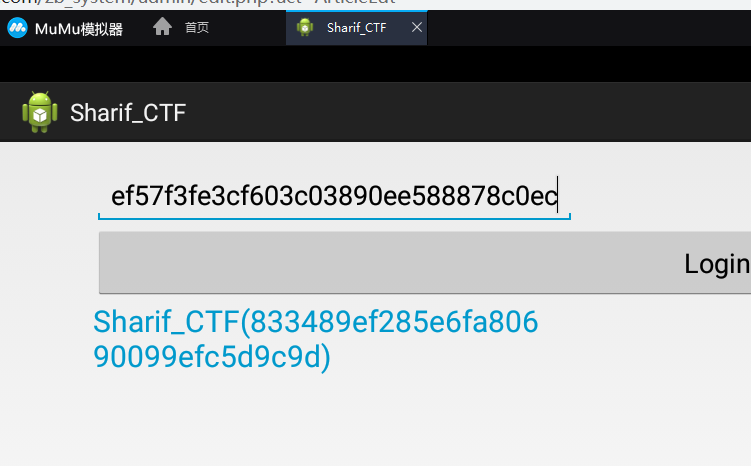

放到模拟器上运行一下

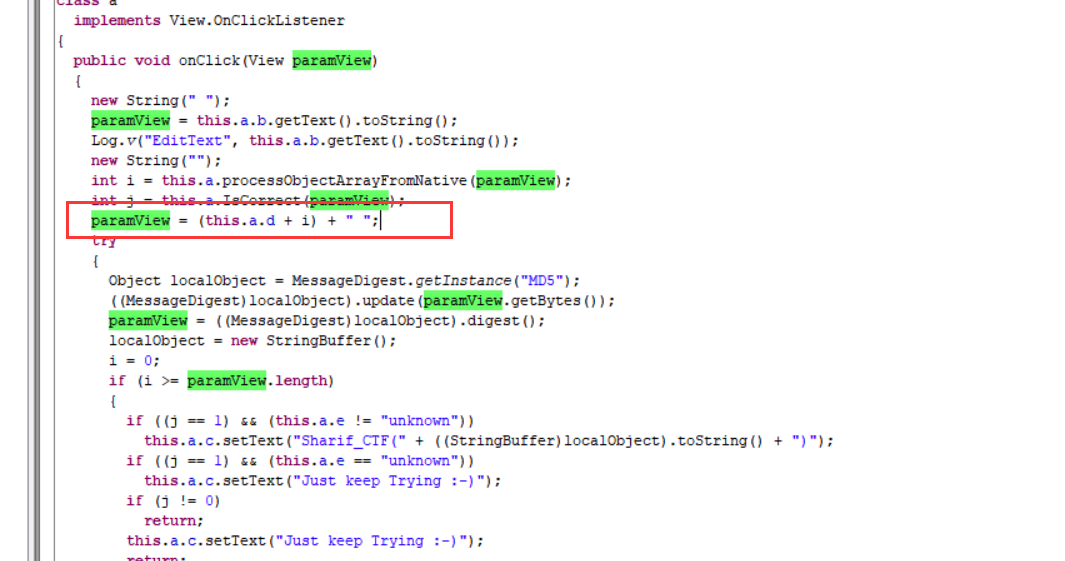

还有一种解法,找到md5加密前的字符串,再进行一次md5加密:

import hashlib

ret_a = 92060626

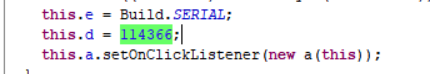

d = 114366

d = str(d + ret_a) + ' '

print(d)

m = hashlib.md5(d.encode()).hexdigest()

print('Sharif_CTF(' + m + ')')

#Sharif_CTF(833489ef285e6fa80690099efc5d9c9d)